Sophos Firewall v18.5 MR-3

Sophos Firewall v18.5 MR-3

Sophos Firewall v18.5 MR3が2022年3月24日に発表されました。主としては不具合の解消がメインです。また、v18.5を含みSophos Firewallの脆弱性の情報が提供されています。なお、XG Firewallの最新パッチについては、「VMware ESXiの仮想マシンをバックアップする」の関連リンクを参照してください。

主なエンハンスの内容

- OpenSSL(CVE-2022-0778)のサービス拒否の脆弱性を修正

- いくつかの重要なセキュリティ、パフォーマンス、信頼性の向上

- Sophosアンチスパムインターフェースに更新された電子メール保護アンチスパムエンジン

v18.5 MR-3の詳細な説明はSophos Communityを参照してください。出来るだけ早く適用するように推奨されています。

Sophos Firewallのアップデート

XGの管理画面にログイン後、左ペインメニューのバックアップ&ファームウェアのファームウェアの確認ではただちに全てのユーザーにアップデートの案内が来るわけでは無いようなので、アップデートにはMySophosにログインし、バージョンアップの差分モジュールをダウンロードします。

- Sophosのサイトの右上のプルダウンメニューから、ライセンスとアカウントをクリックします。

- Sophos IDをお持ちでなければIDを作成します。

- ログイン後、Network Protectionをクリックします。

- ファームウェアの更新をクリックします。

- 「製品名/OSを使った検索」で”ファイアーウォール”を選択し、その後現れるプルダウンは”ソフトウェア”を選択します。

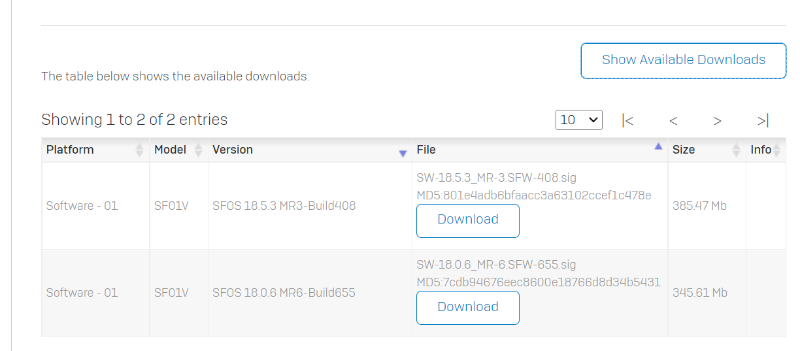

- 選択可能なダウンロードを表示ボタンをクリックします。

- 上記画面で”SW-18.5.3_MR3-SFW-408”というアップデータが表示されますのでダウンロードします。

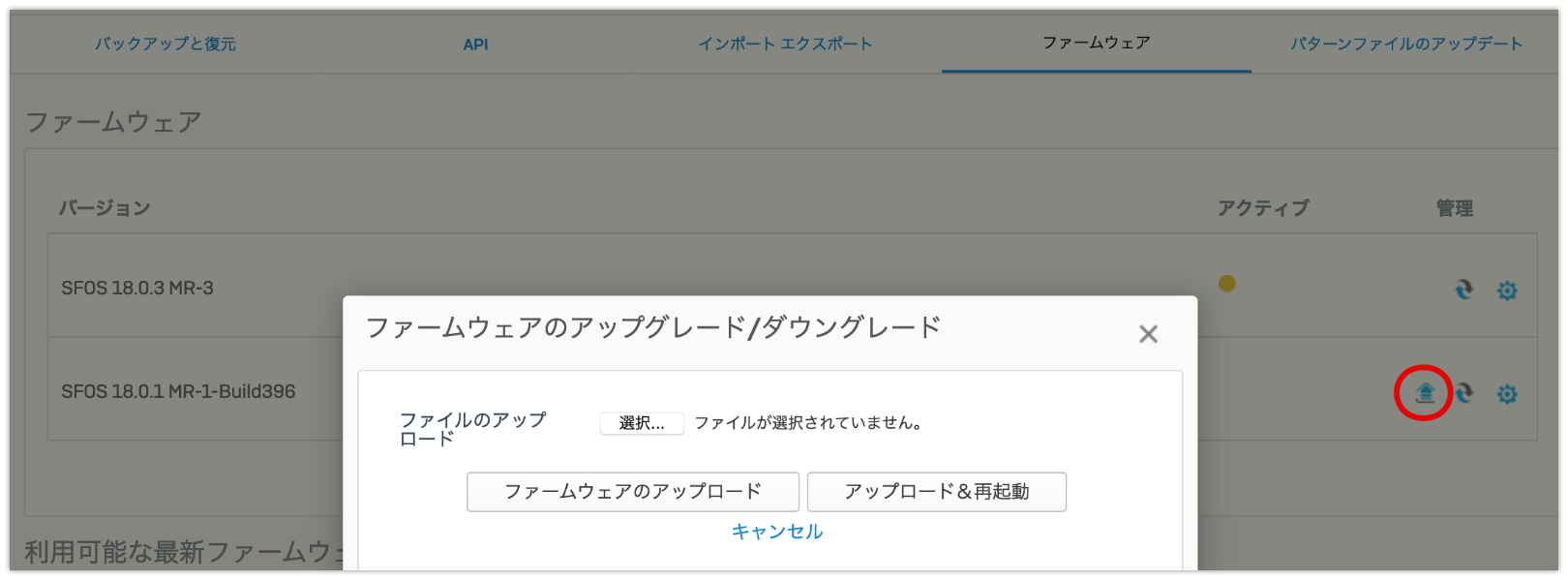

- MY Sophosはここで終了してXGの管理画面にログインし、左ペインメニューのバックアップ&ファームウェアのファームウェアのタブメニューから以下の画面に赤丸で囲った矢印のアイコンをクリックし、ダウンロードしたモジュールをアップロードします。

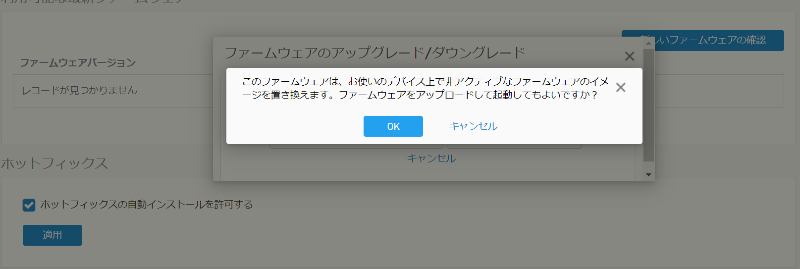

アップロード&再起動ボタンをクリックし、MR3へのアップグレードを完了させます。

仮想環境(ESXi)上にFirewallをインストールされている方はアップグレードの前に、「VMware ESXiの仮想マシンをバックアップする」を参考に、バックアップを確保される事をお勧めします。

Sophos FirewallのCVE-2022-1040

Sophosからは、Resolved RCE in Sophos Firewallという記事で2022-03-25に発表されています。これは、リモートコード実行を可能にする認証バイパスの脆弱性であり、SophosファイアウォールのユーザーポータルとWebadminで影響を受けます。

Sophos Resolved RCE in Sophos Firewall (CVE-2022-1040)

https://www.sophos.com/en-us/security-advisories/sophos-sa-20220325-sfos-rce

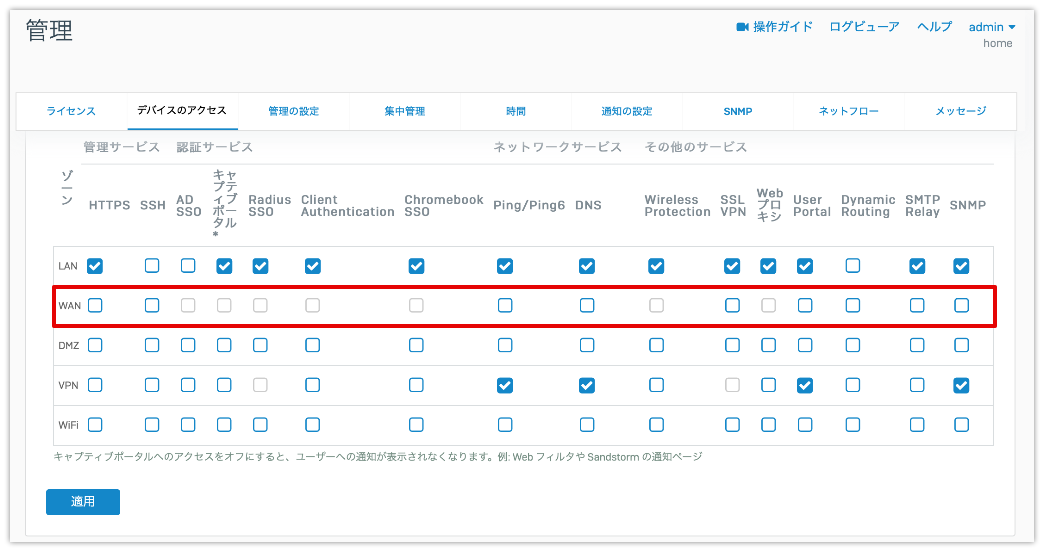

ただし、このブログで掲載している過去記事、「XG Firewall自身を防御する」で記載の通り、ローカルサービスACLにてWANからのWebadminおよびユーザーポータルからのアクセスが行えない状況にしてあれば、まず安全と言えます。Sophosではこういった脆弱性対策のためにHotFix機能を持っていて、速やかにパッチが自動更新されます。

※SSL-VPNを利用されている方はWANの項目にチェックが入る事は問題ありません。

HotFixの確認

Firewall本体のコマンドコンソールにアクセスします。XG本体のコンソールまたは、ESXi上にインストールされている方はESXiのコンソールからFirewallのAdminのパスワードを入力し、ログインします。コマンドコンソールからは、5.Device Managementを選択、さらに、3.Advanced Shellを選択します。そして以下のコマンドを実行します。

1 | SFVH_SO01_SFOS 18.5.3 MR-3-Build408#SFVUNL_SO01_SFOS 18.5.2 MR-2-Build380# test -f /static/up_mode_json_stamp && echo "Hotfix is applied" || echo "Hotfix isn't applied" |

上記のように”Hotfix is applied”と表示されればHotFixは適用済みです。isn’t appliedとでた場合はしばらく待つかSophosへのインターネットの接続性の確認が必要です。